- English

- Español

- Português

- русский

- Français

- 日本語

- Deutsch

- tiếng Việt

- Italiano

- Nederlands

- ภาษาไทย

- Polski

- 한국어

- Türkçe

- العربية

- Svenska

- magyar

- Malay

- বাংলা ভাষার

- Dansk

- Suomi

- हिन्दी

- Pilipino

- Gaeilge

- Indonesia

- Norsk

- تمل

- český

- ελληνικά

- український

- Javanese

- فارسی

- தமிழ்

- తెలుగు

- नेपाली

- Burmese

- български

- ລາວ

- Latine

- Қазақша

- Euskal

- Azərbaycan

- Slovenský jazyk

- Македонски

- Lietuvos

- Eesti Keel

- Română

- Slovenski

- मराठी

- Srpski језик

9 нови трендови што треба да се следат во контролата на пристапот

2021-12-08

Како што новите и еволуирачки технологии за контрола на пристап продолжуваат да обезбедуваат подобрувања во перформансите, ефикасноста и економичноста, потенцијалните апликации за овие системи се прошируваат многу подалеку од нивните традиционални распоредувања. Особено, мрежните и софтверски решенијата имаа значајни влијанија врз растечката улога на системите за контрола на пристап во безбедноста, како и во други области.

Како дополнителен бонус, подобрените функции и функционалност им овозможуваат на дилерите и интеграторите да им овозможат на своите крајни корисници на клиентите високо напредни системи кои ја подобруваат безбедноста и придонесуваат за оперативните цели, а истовремено се вклопуваат во вид на тесни буџети кои станаа вообичаени меѓу организациите на сите видови.

Растот на системите за контрола на пристап е возбудлив за гледање и важно е да бидете во тек со најновите случувања. За да помогнеме во планирањето за иднината, еве девет трендови кои ќе имаат значително влијание врз просторот за контрола на пристап.

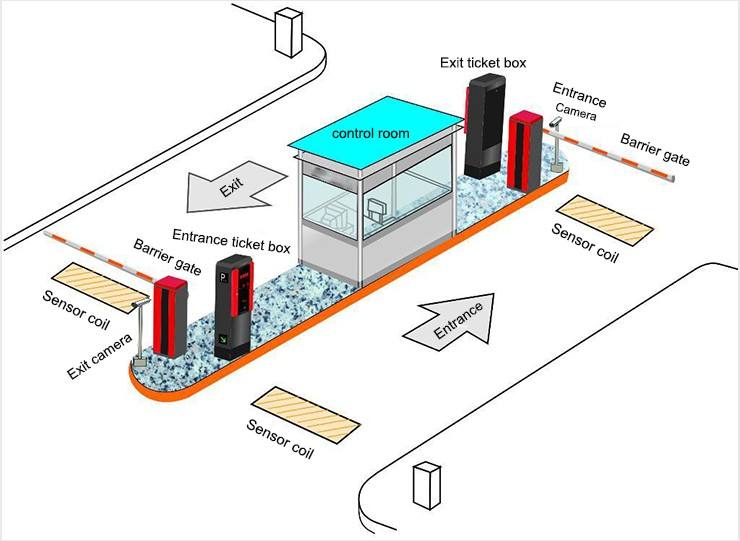

Мрежни системи

Во наредните години, системите за контрола на пристап повеќе нема да останат дискретни и одвоени од другите извори на податоци, вклучувајќи ги и безбедносните и небезбедните системи. Наместо тоа, како мрежни системи, тие ќе обезбедат информации и разузнавачки информации во форма на податоци кои можат да придонесат за појавниот модел на предвидлива аналитика, со што ќе се унапреди способноста на индустријата да премине од реактивна кон проактивна безбедност.

Интегрираните системи им овозможуваат на корисниците можност да користат единствена контролна платформа за следење на состојбата на објект или локација и вклучуваат податоци од видео надзор, управување со видео, управување со посетители, време и присуство, аларми, фотографирање, ознаки, контрола на лифт, контрола на зградата и многу други системи. Ова важи за сите системи базирани на IP, бидејќи Интернетот на нештата созрева и се развива помоќен софтвер за обработка и анализа на огромното количество генерирани податоци.

Компатибилност

Една област каде што блескаат контролорите базирани на софтвер и другите технологии е овозможувањето на крајните корисници да ги заштитат и нивните претходни и идни инвестиции во контролата на пристапот. Овие решенија се компатибилни наназад, овозможувајќи системи за најдобри од типот и олеснување на униформноста на новите или постоечките инсталации.

Новите усвојувања бараат време, а како што технологиите за контрола на пристап стануваат поробусни и играат поголема улога во безбедноста и работењето, ќе има долги временски периоди кога постоечките и новите решенија мора да коегзистираат. Поради оваа причина, од суштинско значење е новиот софтвер и системи да бидат наназад компатибилни со постоечките технолошки инвестиции. Корисниците мора да имаат достапни повеќе опции за да се осигураат дека надградбите можат да ги задоволат нивните безбедносни потреби, а истовремено да се вклопат во буџетските ограничувања.

Некои производители на контрола на пристап ја напуштија оваа способност за сместување на наследените контролери и жици со нивниот нов софтвер, што за жал го прави рипувањето и замената на распоредувањата единствена опција за нивните крајни корисници. Добрата вест е дека постојат достапни технологии кои овозможуваат користење на постоечки аналогни кабли со изопачени парови со 485 или 422 протоколи заедно со инсталираните читачи. Со овие решенија, единствените уреди што треба да се заменат се контролорите. Во некои случаи, тие дури може да се ре-инженерираат наместо да се заменат, така што само централизираниот софтвер инсталиран на главниот крај ќе треба да се замени. Земени поединечно или како група, овие технолошки достигнувања може да додадат голема заштеда и време и пари, што ги прави дилерите, интеграторите и крајните корисници многу среќни.

Управувана контрола на пристап

Некои решенија за контрола на пристап базирани на софтвер, исто така, го имаат клучот за идниот бизнис развој со клиенти кои поседуваат постари системи. Решенијата за пристап компатибилни наназад обезбедуваат напредна архитектура неопходна за да им се овозможи на дилерите и интеграторите да понудат контрола на пристап како управувана услуга. Оваа можност за генерирање повторливи месечен приход сега е возможна со функционалноста со повеќе клиенти која е способна да управува и контролира повеќе системи преку еден столб, слична на инфраструктурата што би се наоѓала во објектите во кои се сместени повеќе станари.

Апарати

Новите мрежни апарати ќе доаѓаат однапред конфигурирани за полесно и поефикасно поставување на системот на лице место, инсталација и прилагодување на апликациите. На пример, вградените способности ќе им овозможат на корисниците да се поврзат со мрежниот апарат со пуштање кратенка од кој било компјутер поврзан на LAN. Ова во голема мера ќе го намали времето за инсталација со елиминирање на потребата за распоредување или инсталирање софтвер и сервери.

Надвор од безбедноста

Системите за контрола на пристап базирани на софтвер воведуваат поголем потенцијал да придонесат во деловните операции со тоа што ќе ја надминат конвенционалната физичка безбедност. Еден пример за овој тип на иновативна апликација може да се види во училишен систем кој бараше подобар начин за управување со ученичкиот сообраќај помеѓу голем број преносливи училници кои беа во употреба при изградбата на нов објект. Една од главните грижи на училиштето беше децата да користат тоалети и други објекти кои се наоѓаа во главната училишна зграда во текот на училишниот ден. Администраторите бараа начин за ефикасно следење на студентските движења за да ја надминат конвенционалната употреба на писмени пропусници. Наместо тоа, тие одлучија да издаваат уреди за близина за употреба во читачи за пристап во училниците и на сите влезови во главната училишна зграда. Ова овозможува следење на локациите на учениците, со предодредено време за одење од нивната училница до главната зграда и назад. Ако ученикот не успее да се пријави во таа доделена временска рамка, системот издава општо предупредување.

Безжичен/Wi-Fi

Како и во речиси сите сфери на животот, безжичната и Wi-Fi технологијата се навлегува во просторот за контрола на пристап. Со оглед на ова, од витално значење е производителите да посветат внимание и да се фокусираат на развивање читатели кои можат да ја примат оваа технологија. Меѓу многуте придружни прашања кои потенцијално би можеле да влијаат на овој тренд се нивото на интеграција со традиционалните системи PACS и безбедносните грижи. Тие мора внимателно да се земат предвид при изборот, препораката и распоредувањето на безжични уреди.

Бидејќи не постои едно решение кое одговара на сите за секоја потреба од контрола на пристап, и жичените и безжичните технологии ќе имаат свое место во иднина. Затоа, исто така е важно да се земе предвид како жичните и безжичните технологии ќе се поврзуваат и/или ќе се интегрираат, особено со оглед на растот на моделот BYOD (донесете свој уред).

Мобилен/NFC

Многу од новите технологии кои на крајот ќе го преобликуваат светот за контрола на пристап доаѓаат директно од светот на потрошувачите; особено, секторот за трговија на мало најде некои неверојатно интересни апликации за NFC и други податоци засновани на локација. Промената кон користењето на овие технологии е веќе во тек и ќе продолжи да расте и да се развива на начини на кои не можеме да предвидиме. Но, за усвојувањето и еволуцијата потребно е време, и наместо да скокаат во непроверени води, важно е интеграторите на безбедносните системи и крајните корисници да препознаат дека првата мисија на контролата на пристапот е да се чуваат луѓето и имотот безбедни. Затоа, иако е важно производителите да ги следат сите достапни нови и новите технологии, уште поважно е да ги следиме само оние кои имаат смисла за нашата индустрија без да ја изгубиме од вид главната цел на контролата на пристапот.

Спојување со ИТ

За оние во ИТ просторот, контролата на пристапот традиционално има многу поинаква дефиниција отколку во светот на физичката безбедност. Сепак, овие две функции, со кои некогаш раководеа посебни субјекти, се спојуваат и стануваат единствена дисциплина. За контрола на пристапот, препознавањето на важноста на овој тренд е од клучно значење и овие промени мора да се вклучат во деловните цели на компаниите. Веќе не е доволно едноставно да се заштитат физичките средства; Улогата на контролата на пристапот е да го контролира пристапот до сите вредни средства, вклучувајќи информации и други средства поврзани со ИТ.

Стандарди

PSIA, ONVIF, здруженијата на индустријата за безбедност и други тела работеа на унапредување на поимот стандарди за безбедносни технологии и тоа се исклучително позитивни цели. Работата со десетици производители за да се изгради консензус за овие стандарди е сложен процес, но индустријата секако признава дека во најдобар интерес на крајните корисници е да работат заедно за да се постигне оваа цел. Планираните и новите стандарди за контрола на пристап дефинитивно доаѓаат, а како што ќе се имплементираат, крајните корисници ќе имаат корист од можноста да користат технологии и уреди по сопствен избор за да изградат систем за пристап кој одговара на нивните специфични безбедносни, буџетски и други потреби.

Како што можете да видите, сигурно има многу возбудливи и позитивни случувања кои доаѓаат во просторот за контрола на пристап. Овие случувања ќе го променат начинот на кој се дизајнираат, распоредуваат и управуваат системите за контрола на пристап, па затоа е од клучно значење за дилерите и интеграторите да бидат свесни и да го изградат своето разбирање за овие трендови. Ова ќе отвори нови можности за зголемување на нивната крајна линија, истовремено обезбедувајќи им на своите клиенти високо напредни системи кои ги зголемуваат безбедносните нивоа со решавање на уникатните барања на секоја специфична апликација.